⭐Cyberdefenders – Lespion Lab⭐

Información del Laboratorio

Nivel: Easy

Categoría: Threat Intel

Herramientas: Google Maps, Google Dorks, Google Image Search, TinEye, Sherlock

Escenario

Un cliente nos ha contratado para investigar un incidente de seguridad que comprometió su red y la dejó fuera de línea. Los investigadores forenses digitales han realizado una investigación preliminar que muestra que el ataque se originó desde una única cuenta de usuario, probablemente un insider. Nuestra misión es investigar el incidente, encontrar al infiltrado y descubrir las acciones del ataque.

Archivos Proporcionados

Al descargar y descomprimir el archivo, encontramos:

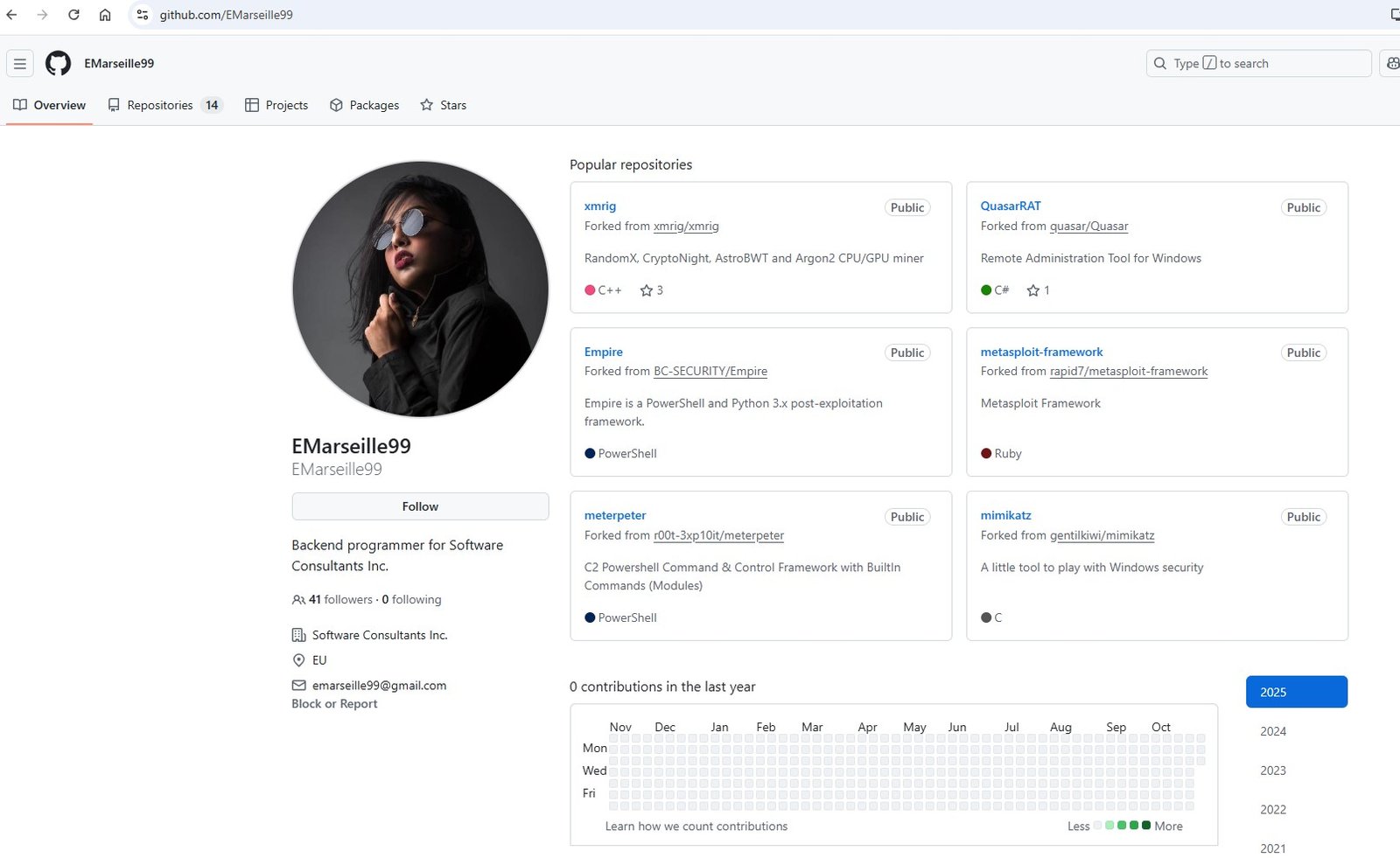

- Github.txt: Contiene el enlace https://github.com/EMarseille99

- office.jpg: Imagen de un edificio

- WebCam.png: Captura de cámara web

Pregunta 1: ¿Qué API key añadió el insider a sus repositorios de GitHub?

Pasos:

- Accedemos al perfil de GitHub: https://github.com/EMarseille99

- Observamos que tiene 14 repositorios públicos

- Revisamos el repositorio Project-Build—Custom-Login-Page

- Dentro del repositorio, abrimos el archivo Login Page.js

- En la primera línea del código encontramos la API Key expuesta

Respuesta: aJFRaLHjMXvYZgLPwiJkroYLGRkNBW

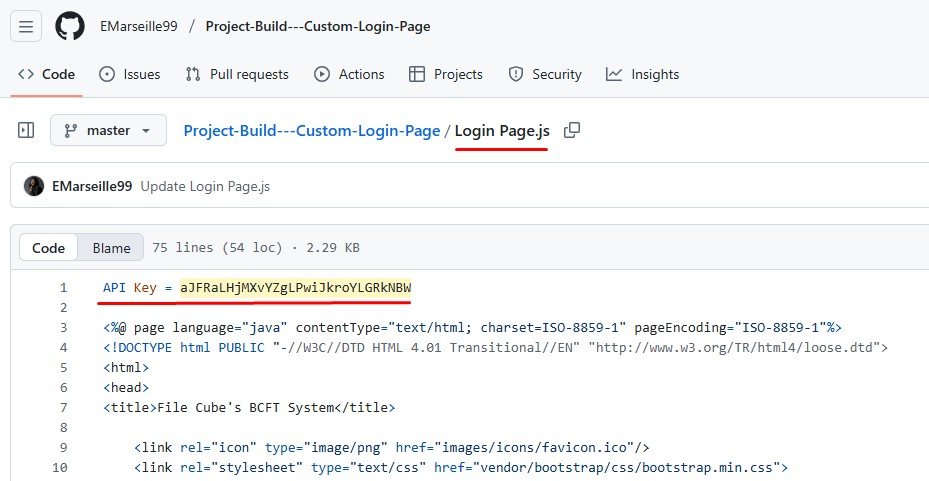

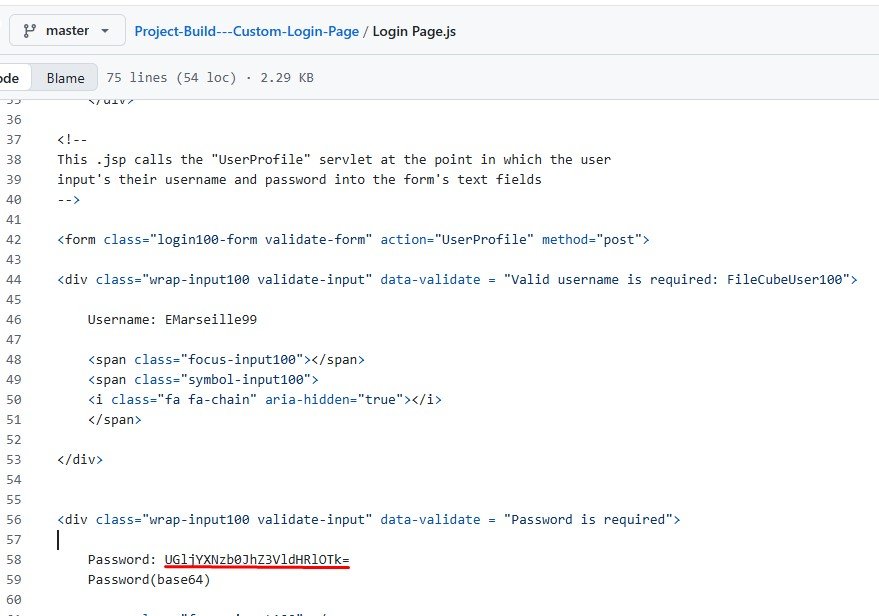

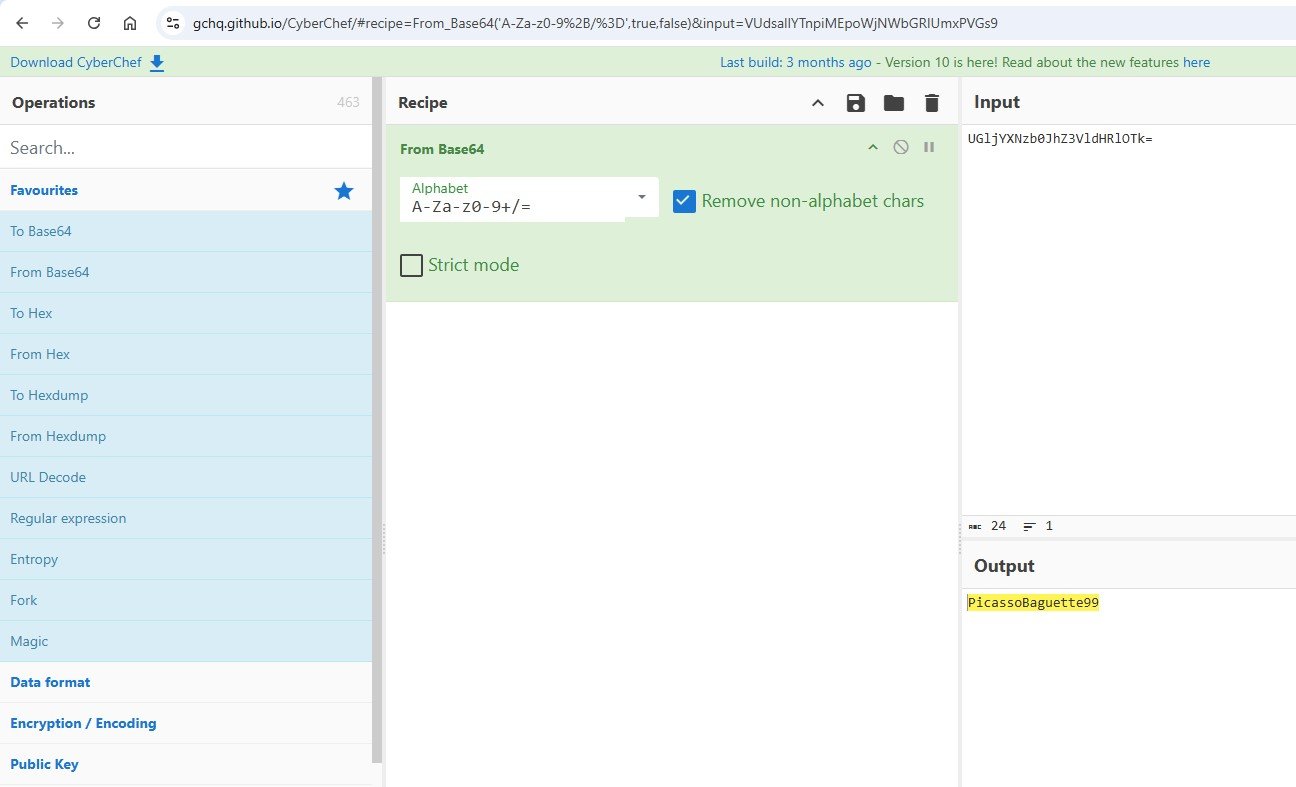

Pregunta 2: ¿Qué contraseña en texto plano añadió el insider a sus repositorios de GitHub?

Pasos:

- En el mismo archivo Login Page.js, encontramos una contraseña codificada en Base64

- Localizamos la línea:

<div class="wrap-input100 validate-input" data-validate = "Password is required">

- La contraseña en Base64 es:

UGljYXNzb0JhZ3VldHRlOTk= - Utilizamos CyberChef (https://gchq.github.io/CyberChef/) para decodificarla

- Aplicamos la operación «From Base64»

Respuesta: PicassoBaguette99

Pregunta 3: ¿Qué herramienta de minería de criptomonedas utilizó el insider?

Pasos:

- Desde el perfil de GitHub, realizamos una búsqueda con el término «crypto»

Imagen 5 – Búsqueda del término crypto en su repositorio - Revisamos todos los repositorios relacionados

- Encontramos un repositorio llamado XMRIG

- XMRIG es un conocido software de minería de criptomonedas

Imagen 6 – Repositorio donde encontramos el software de minería XMRIG

Respuesta: XMRIG

Pregunta 4: ¿En qué sitio web de juegos tenía cuenta el insider?

Pasos:

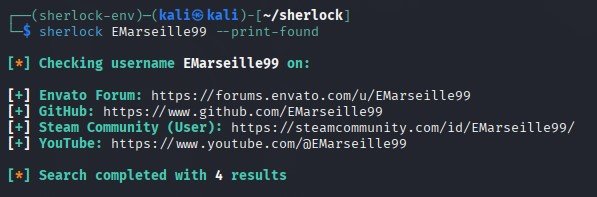

- Utilizamos la herramienta Sherlock para buscar el nombre de usuario en múltiples plataformas

- Ejecutamos el comando:

sherlock EMarseille99 --print-found

- Obtenemos los siguientes resultados:

- Envato Forum: https://forums.envato.com/u/EMarseille99

- GitHub: https://www.github.com/EMarseille99

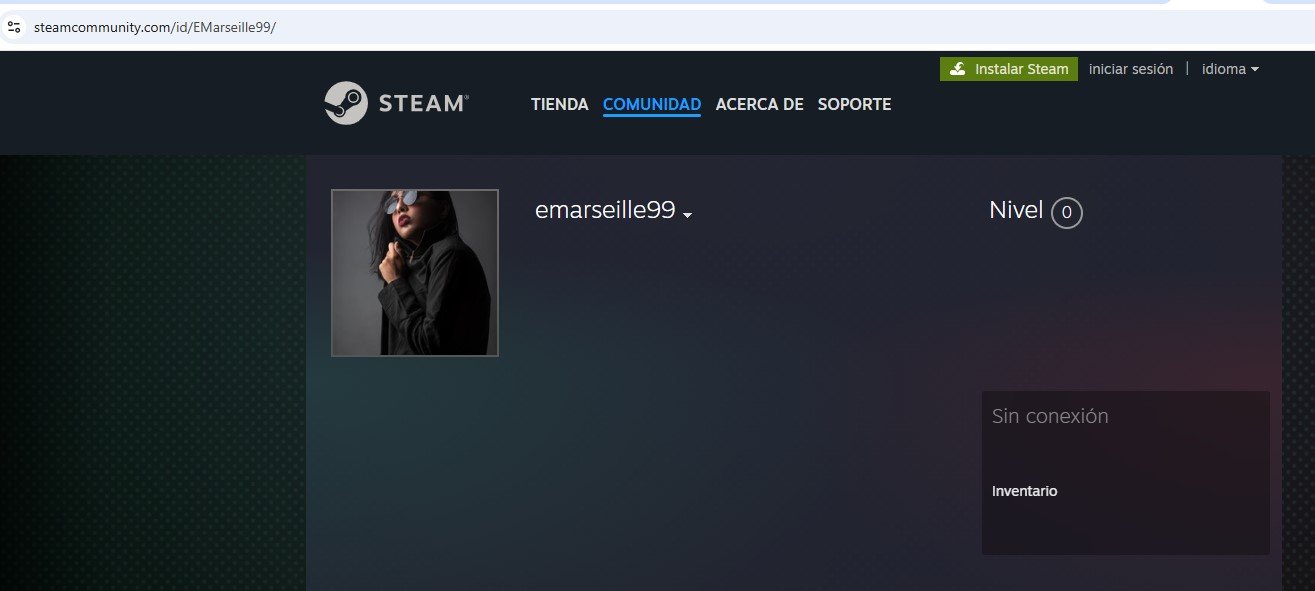

- Steam Community (User): https://steamcommunity.com/id/EMarseille99/

- YouTube: https://www.youtube.com/@EMarseille99

Respuesta: Steam Community

Pregunta 5: ¿Cuál es el enlace al perfil de Instagram del insider?

Pasos:

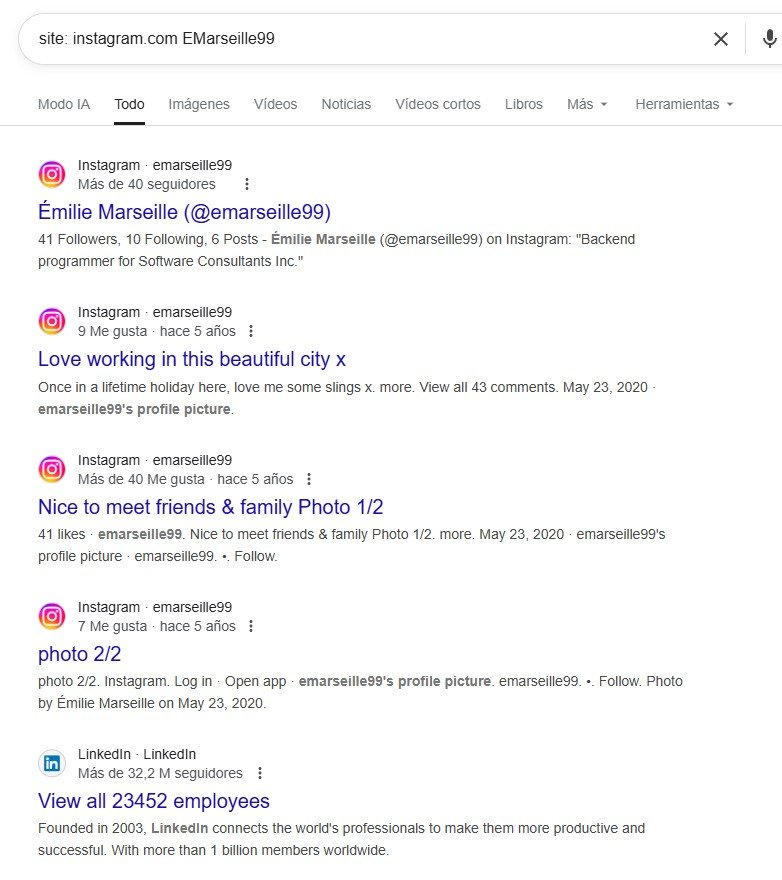

- Utilizamos Google Dorks para encontrar el perfil

- Realizamos la búsqueda:

site:instagram.com EMarseille99

Imagen 9 – Mediante Google Dorks encontramos la cuenta de Instagram - Google nos devuelve el perfil de Instagram

Respuesta: https://www.instagram.com/emarseille99/

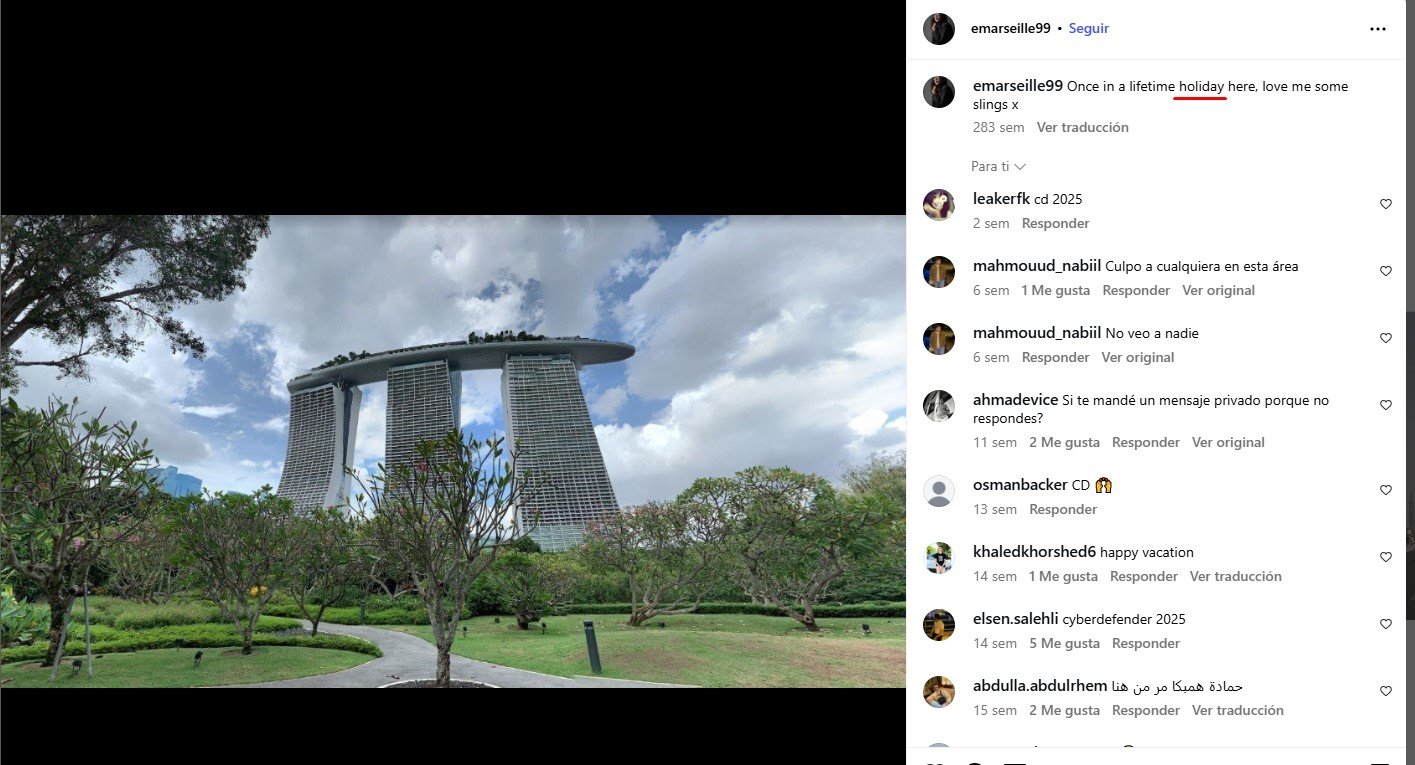

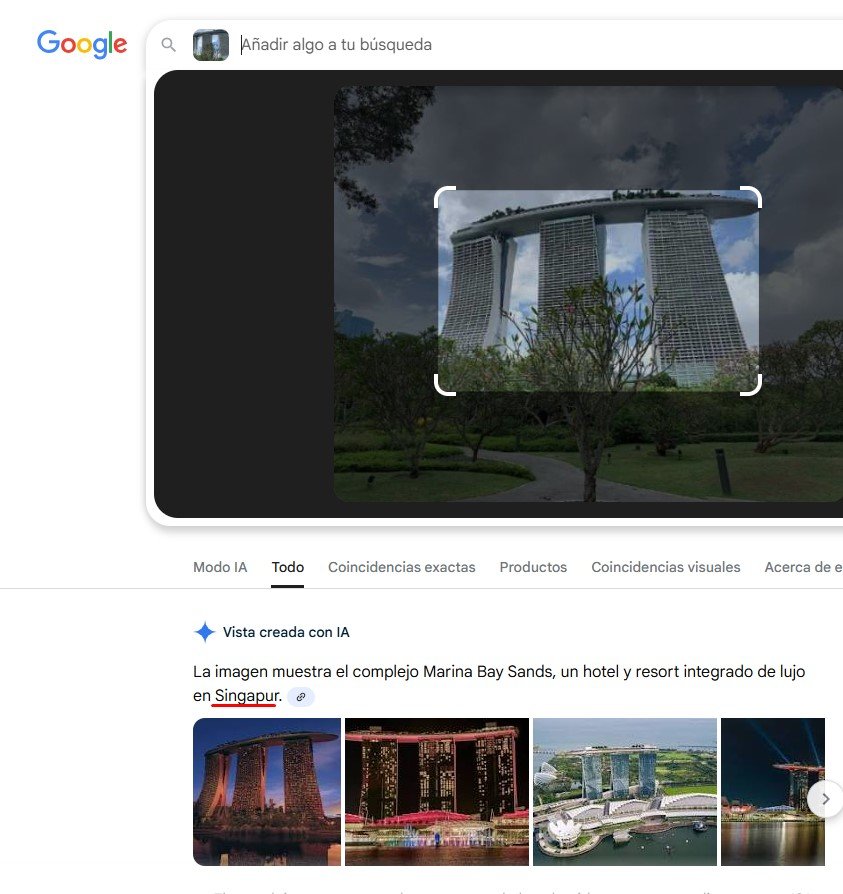

Pregunta 6: ¿Qué país visitó el insider en sus vacaciones?

Pasos:

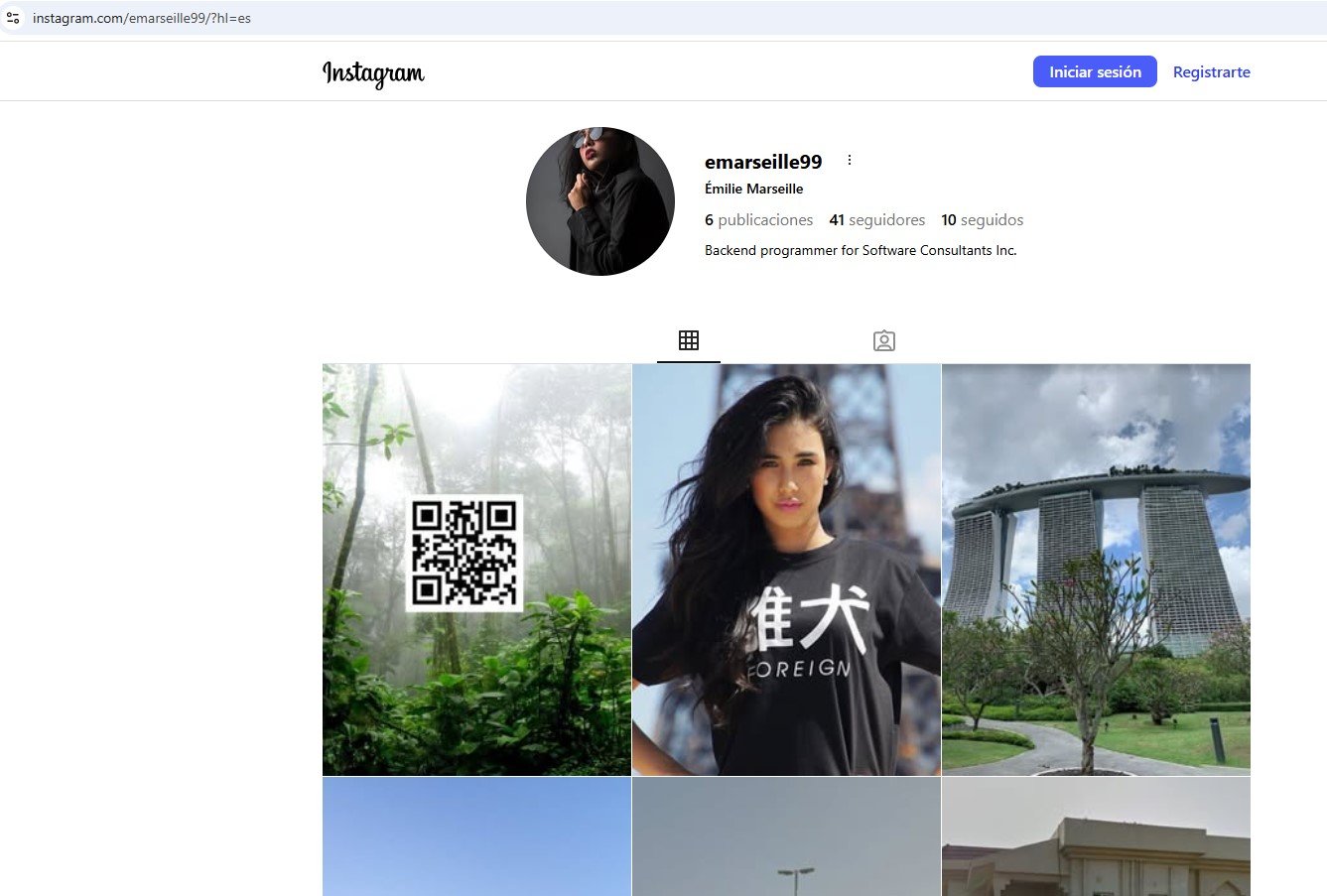

- Revisamos las publicaciones de Instagram del usuario

- Encontramos una publicación con el texto: «Once in a lifetime holiday here, love me some slings x»

Imagen 11 – Pista en la imagen de Instagram sobre el lugar de sus vacaciones - La publicación incluye una imagen característica

- Realizamos una búsqueda inversa de imágenes con Google Images

- Los resultados confirman que la ubicación es Singapur

Respuesta: Singapore (Singapur)

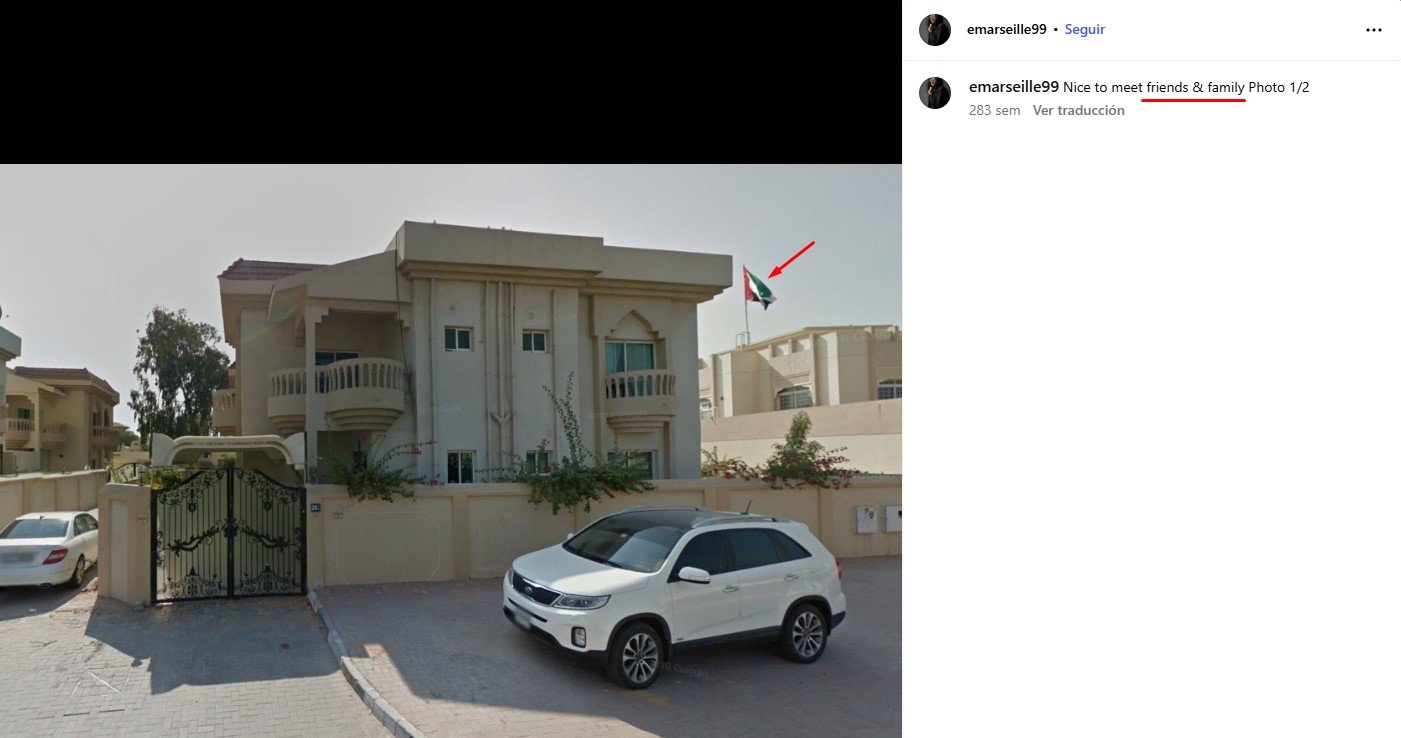

Pregunta 7: ¿En qué ciudad vive la familia del insider?

Pasos:

- Continuamos investigando el perfil de Instagram

- Encontramos una imagen con la descripción: «Nice to meet friends & family Photo 1/2»

- Esta pista indica que es la ciudad donde vive su familia

- En la imagen se observa una casa con la bandera de Dubái

Respuesta: Dubai (Dubái)

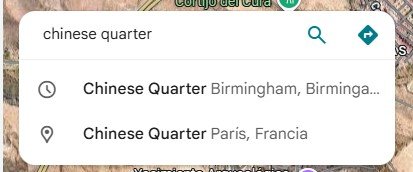

Pregunta 8: Se te proporciona una imagen del edificio donde la empresa tiene una oficina (office.jpg). ¿En qué ciudad se encuentra la empresa?

Pasos:

- Analizamos la imagen office.jpg cuidadosamente

- Observamos varios elementos clave:

- En el fondo hay un centro comercial llamado «Grand Central»

- Las señales están en inglés

- Hay un cartel con «Chinese Quarter»

- Buscamos en Google Maps: «Chinese Quarter»

Imagen 14 – Resultados en Google Maps respecto a «Chinese Quarter» - Aparecen opciones en París y Birmingham

- Como toda la señalización está en inglés, descartamos París

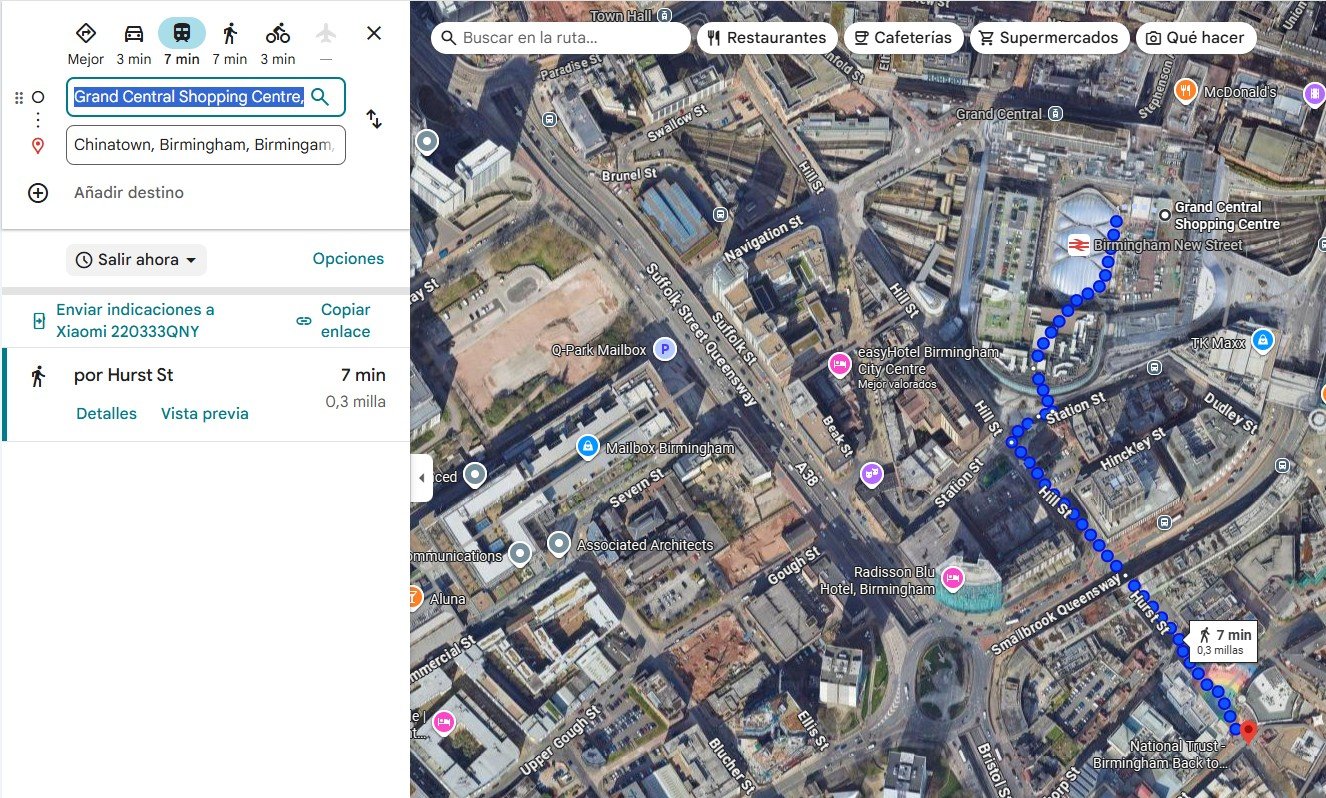

- Buscamos la ruta de «Chinese Quarter» a «Grand Central» en Birmingham

Imagen 15 – Ruta en Google Maps de Chinese Quarter a Grand Central - Confirmamos la vista desde Google Maps Street View

- La ubicación coincide perfectamente con Birmingham

Imagen 16 – Imagen de Google Maps que confirma la ubicación de la imagen office.jpg

Respuesta: Birmingham

Pregunta 9: Con la información proporcionada, nuestra unidad de vigilancia terrestre está vigilando la dirección sospechosa de la persona de interés. Los vieron salir de su apartamento y los siguieron hasta el aeropuerto. Su avión despegó y aterrizó en otro país. Nuestro equipo de inteligencia detectó al objetivo con esta cámara IP (Webcam.png). ¿En qué estado se encuentra esta cámara?

Pasos:

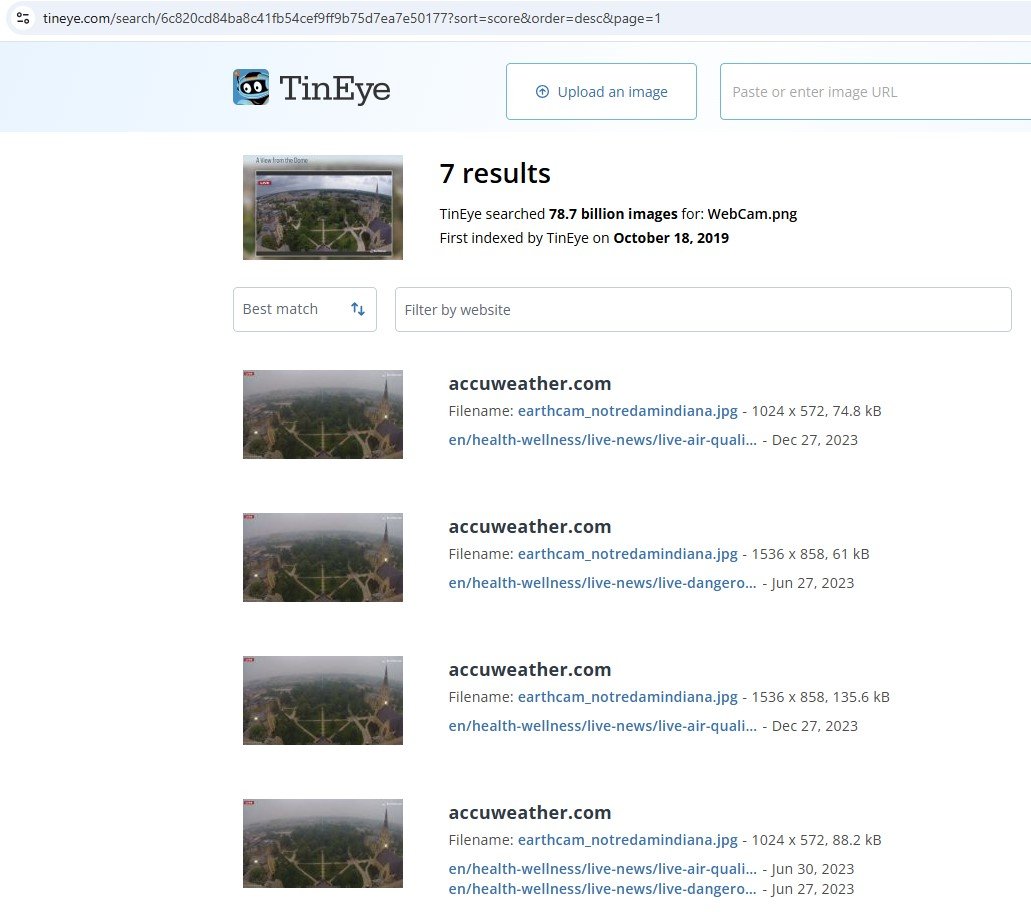

- Tomamos la imagen WebCam.png

- En lugar de usar Google Images, decidimos utilizar TinEye para la búsqueda inversa

- Subimos la imagen a TinEye (https://tineye.com/)

- TinEye nos devuelve resultados que identifican la ubicación

- Los metadatos y coincidencias indican que la cámara está ubicada en Indiana

Respuesta: Indiana

Conclusiones

Este laboratorio demuestra la importancia de la OSINT (Open Source Intelligence) en las investigaciones de amenazas internas. El insider cometió varios errores de seguridad operacional:

- Expuso credenciales sensibles en repositorios públicos de GitHub

- Utilizó el mismo nombre de usuario en múltiples plataformas

- Compartió información personal y de ubicación en redes sociales

- No ocultó su rastro digital

Lecciones aprendidas:

- Nunca subir credenciales a repositorios públicos

- Utilizar nombres de usuario diferentes para cuentas personales y profesionales

- Ser consciente de la información que se comparte en redes sociales

- Las herramientas OSINT pueden correlacionar fácilmente identidades digitales

Herramientas utilizadas:

- Sherlock: Para encontrar perfiles en múltiples plataformas

- Google Dorks: Para búsquedas avanzadas

- TinEye: Para búsqueda inversa de imágenes

- Google Maps: Para geolocalización

- CyberChef: Para decodificación de datos

Este writeup es con fines educativos y de aprendizaje en ciberseguridad.